PAN-OS 10 od Palo Alto Networks. Potęga (r)ewolucji

Firewall, Sandbox i NGFW to hasła, które administratorom odpowiedzialnym za bezpieczeństwo infrastruktury IT najczęściej kojarzą się z Palo Alto Networks. Nie powinno to wywoływać zdziwienia, bowiem od 5 lat to niekwestionowany lider w raportach Gartnera w sektorze bezpieczeństwa informatycznego.

W 2007 roku, w dwa lata po zawiązaniu się zespołu inżynierów skupionych wokół Nir`a Zuk`a skonstruowano produkt okrzyknięty mianem Next Generetion Firewall (NGFW).

Innowacyjne, wręcz nieszablonowe podejście do tematyki bezpieczeństwa pozwoliło ustabilizować pozycję Palo Alto Networks na kolejną dekadę. Przez dłuższy czas jedynym zadaniem konkurencji był pościg za technologią, która zawładnęła polityką bezpieczeństwa połowy firm z rankingu Forbes Global 2000.

Rozwój NGFW to nieprzerwany proces ewolucji. Nieustanna walka o utrzymanie poziomu bezpieczeństwa, o zablokowanie możliwości nieautoryzowanego dostępu do infrastruktury informatycznej przez cyberprzestępców.

Jak specjalistom Palo Alto Networks udaje się utrzymać tak zaawansowany poziom bezpieczeństwa i czy ta spektakularna dominacja trwa?

Odpowiedzią na te pytania była czerwcowa premiera wersji PAN-OS 10. Najnowszy system operacyjny przyniósł ponad 70 nowych funkcjonalności między innymi w zakresie: Data Loss Prevention, ochrony urządzeń IoT, inspekcji ruchu (IPS, DNS, URL), dekrypcji SSL, Globalprotect, SD-WAN czy Wildfire.

Jak zabezpieczyć się przed zagrożeniem typu zero day?

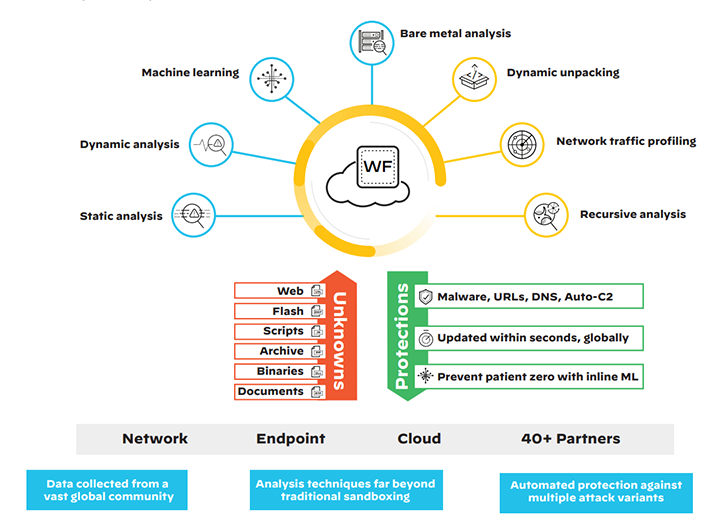

Na szczególną uwagę zasługuje zastosowanie rewolucyjnych funkcjonalności w Wildfire czyli sandbox od Palo Alto Networks. Sandbox, niezależnie od vendora, chroni przed zagrożeniami typu zero-day, nie jest to jednak ochrona w czasie rzeczywistym. Firewall chroni przed zagrożeniem dopiero po zbadaniu pliku przez sandbox, wydaniu odpowiedniego rezultatu a następnie wytworzeniu sygnatury antywirusowej. Taka analiza zagrożeń typu zero-day nie gwarantuje pełnego bezpieczeństwa, bowiem nie eliminuje problemu, jakim jest pacjent zero.

Pacjent zero, czyli pierwszy zainfekowany host, niejednokrotnie w praktyce oznacza, że atakujący już ma dostęp zdalny do komputera wewnątrz (command and control), i zasadniczo może już wykonywać celowe akcje (penetracja sieci, eksfiltracja czy szyfrowanie danych).

We wcześniejszych wersjach Wildfire Palo Alto na tej płaszczyźnie również wyprzedzało konkurencję, informacja o nowych zagrożeniach była dostarczana do firewalla w ciągu 5 minut w skali globalnej. Nadal jednak pozostawał niedosyt, potrzebny był impuls, przełomowy moment w walce o skuteczniejsze zabezpieczenie.

Jakie innowacje zaproponowali inżynierowie Palo Alto Networks?

Profil antywirusowy został po raz pierwszy doposażony w funkcję proaktywnego powstrzymywania złośliwego oprogramowania. WildFire Inline ML – umożliwia firewallowi wykorzystanie Machine Learningu do inspekcji plików PE (Portable Executable – przenośne pliki wykonywalne) i skryptów PowerShell w czasie rzeczywistym.

Ponadto ochrona antywirusowa uzupełniana jest o sygnatury WildFire, zapewniając rozszerzone pokrycie dla plików, których sygnatury jeszcze nie istnieją.

Każdy wbudowany model Machine Learning dynamicznie wykrywa złośliwe pliki określonego typu. Ochrona ta obejmuje obecnie nieznane, a także przyszłe warianty zagrożeń, które odpowiadają cechom zidentyfikowanym przez Palo Alto Networks jako złośliwe.

Sprzężenie analizy dynamicznej, statycznej i Machine Learningu pozwala na pozyskanie unikalnych, funkcji z każdego pliku, opartych na szczegółowym raportowaniu i dostosowywaniu oprogramowania do nowego rodzaju zagrożeń.

Pomimo tak nowatorskiego podejścia do tematu, nie zapomniano o rozwoju technik wykorzystywanych przez hackerów i dostosowaniu się do potencjalnych zagrożeń. Dlatego też modele inline Machine Learning są dodawane lub aktualizowane.

Czy technologia Machine Learning została wykorzystana tylko do inspekcji plików PE i skryptów PowerShell?

Machine Learning wykorzystać można również na poziomie wykrywania złośliwych adresów URL.

Doświadczenie, wiedza i konsekwencja w działaniu specjalistów z Palo Alto Networks, w toku swojej naturalnej i bogatej w sukcesy ewolucji, pozwoliło na wyjście poza tradycyjnie przyjętą analizę zagrożeń. Innowacyjny system operacyjny PAN-OS 10 to produkt, który wprowadza kolejne rewolucyjne rozwiązania w zakresie ochrony przez zagrożeniami zero-day w czasie rzeczywistym. Potwierdzeniem takich osiągnięć jest najnowszy raport Gartnera na rok 2020, gdzie w Magic Quadrant for Network Firewall lokalizuje NGFW Palo Alto Networks na zasłużonej i solidnie wypracowanej pozycji lidera.

Jeżeli chcesz dowiedzieć się więcej o platformie Next Generation Firewall Palo Alto, odwiedź poniższy adres lub skontaktuj się z nami.

https://www.paloaltonetworks.com/network-security/next-generation-firewall