Czym jest FortiDeceptor?

Według raportu IBM w 2023 roku wykrycie naruszenia bezpieczeństwa w systemie IT zajmowało średnio 204 dni, a kolejne 73 dni trwało przeciwdziałanie jego skutkom. Jeśli więc atak pozostaje niewykryty tak długo, to może on być dla organizacji prawdziwą katastrofą, przynosząc poważne straty finansowe, utratę reputacji i zaufania klientów. Ponieważ wcześniej czy później każda organizacja staje się celem ataku, to trzeba zadać sobie pytanie, jak sobie radzić wobec tak niekorzystnych statystyk.

Jednym ze sposobów jest decepcja (czyli oszukiwanie) polegająca na wykorzystaniu pułapek oraz wabików ściągających uwagę cyberprzestępców. Właśnie na takiej zasadzie działa rozwiązanie FortiDeceptor, które umożliwia stworzenie sieci pułapek, z jednej strony odciągających uwagę atakujących od cennych zasobów organizacji, z drugiej ułatwiających ich wykrycie.

Po wdrożeniu FortiDeceptora, dzięki zastosowaniu pułapek i wabików, diametralnie zmienia się tradycyjne podejście do bezpieczeństwa, ponieważ teraz to atakujący musi mieć pewność co do obiektu i czasu ataku, w przeciwnym razie trafi na pułapkę. Obrońca czeka aż pułapka zadziała, dzięki temu jesteśmy w stanie przyjąć proaktywne podejście do ochrony. Każdy krok atakującego – czy to próba eskalacji uprawnień czy uruchomienie złośliwego oprogramowania – staje się okazją do wykrycia naruszenia bezpieczeństwa. Wśród wykrywanych zagrożeń mogą być: kradzież danych uwierzytelniających, eksploracja sieci przez atakujących, ataki typu man-in-the-middle oraz oprogramowanie ransomware.

Z czym walczymy: zagrożenia i wyzwania.

Z raportu Data Breach Investigations Report za rok 2023, opublikowanego przez firmę Verizon, wynika że za 83% naruszeń odpowiadały podmioty zewnętrzne, a główną motywacją niemal wszystkich ataków (95% naruszeń) w dalszym ciągu pozostawały względy finansowe. Trzy główne sposoby uzyskiwania przez atakujących dostępu do organizacji to: kradzież danych uwierzytelniających, phishing i wykorzystanie luk w zabezpieczeniach. Ransomware w dalszym ciągu pozostaje jednym z najpopularniejszych typów narzędzi wykorzystywanych do ataku, a jego udział w statystykach naruszeń utrzymuje się na stałym poziomie 24%. Oprogramowanie to jest zagrożeniem dla organizacji każdej wielkości i każdej branży.

W sytuacji stale ewoluujących zagrożeń wyzwaniem staje się integracja odpowiednich narzędzi i oprogramowania umożliwiającego przeciwdziałanie atakom. Niekończący się wyścig zbrojeń skutkuje angażowaniem coraz to większych zasobów i użyciem nowych technik zapobiegania. Niestety, często bywa tak, że nowe technologie są oferowane jako osobne rozwiązania, co tworzy niespójną architekturę bezpieczeństwa.

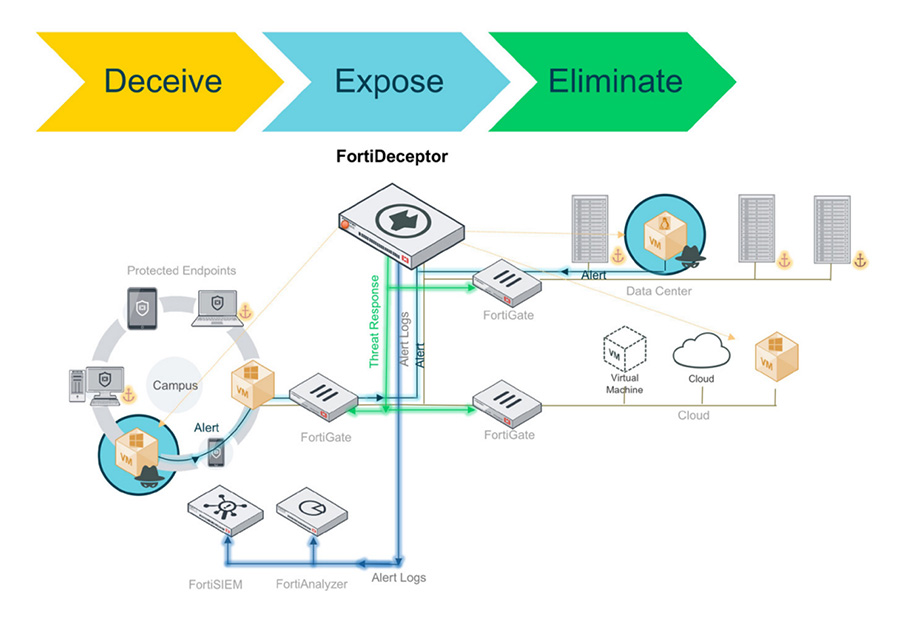

Jak walczymy: decepcja, ujawnianie i eliminowanie zagrożeń.

FortiDeceptor to jedno z wielu rozwiązań dostępnych w ramach platformy Fortinet SecOps, które odpowiada za detekcję oraz reakcję na zagrożenia pochodzące z wnętrza i spoza firmowej sieci. FortiDeceptor może zapobiegać naruszeniom na wielu poziomach:

- Uzupełniając strategię ochrony przed naruszeniami w organizacji.

- Przekierowując ataki na stworzone wabiki i przynęty.

- Pełniąc funkcję systemu wczesnego ostrzegania o zagrożeniach.

- Automatycznie reagując na zagrożenia zewnętrzne i wewnętrzne.

- Umożliwiając szybkie wykorzystanie techniki decepcji już od pierwszego dnia wdrożenia.

Jak wygląda proces eliminowania zagrożeń przy użyciu decepcji?

Na samym początku wdrażamy w naszej sieci wirtualne maszyny, które będą wabikami i przynętami imitującymi prawdziwe zasoby organizacji. Mają one za zadanie oszukanie i zmylenie atakującego, symulując serwery, różnego rodzaju sprzęt IoT oraz końcówki klienckie. Co więcej, wabiki można instalować także na produkcyjnych serwerach i komputerach użytkowników, co dodatkowo zwiększa atrakcyjność przynęty dla atakującego.

Następuje kolejna faza – ujawniania – ruch atakującego w sieci zostaje rozpoznany i raportowany. Aktywność napastnika jest monitorowana i tworzony jest na osi czasu raport zawierający szczegółowe dane korelujące zachowanie napastnika w kontekście potencjalnie szerszej wrogiej kampanii. Także wtedy wysyłane są do administratorów bezpieczeństwa alerty, a zagrożenie jest weryfikowanie w ramach przepływu pracy.

Ostatnim etapem jest eliminacja zagrożenia. W tej fazie zebrane uprzednio informacje pozwalają na podjęcie odpowiednich działań w celu załagodzenia skutków naruszenia bezpieczeństwa. Działania te mogą być wdrażane zarówno ręcznie jak i automatycznie – w celu stworzenia proaktywnej kontroli.

Z technicznego punktu widzenia FortiDeceptor tworzy sieć maszyn wirtualnych typu honeypot i integruje analizę zagrożeń oraz ochronę w czasie rzeczywistym za pośrednictwem Fortinet Security Fabric. Wykorzystując silniki Anti-Reconnaissance i Anti-Exploit (ARAE), pozwala na śledzenie działań atakujących w czasie rzeczywistym oraz identyfikację skorelowanych wrogich kampanii. W efekcie zachowuje się jak system wczesnego ostrzegania.

Mechanizmy bezpieczeństwa zapewniane przez Anti-Reconnaissance i Anti-Exploit (ARAE):

- usługi antywirusowe;

- usługi zapobiegania włamaniom;

- usługi filtrowania sieci.

Dzięki integracji z Fortinet Security Fabric, FortiDeceptor może współpracować aktywnie z innymi komponentami sieci. Przykładowo zintegrowany FortiGate może automatycznie zablokować atak w czasie rzeczywistym, zanim atakujący dokona jakichkolwiek naruszeń.

Mechanizmy zapewniane poprzez integrację z Security Fabric:

- FortiGate: kwarantanna adresów IP

- FortiNAC: izolowanie urządzeń

- FortiSOAR: uruchamianie playbooków

- FortiSIEM: zapewnianie widoczności

- Integracja z systemami innych producentów

Dzięki połączeniu wykrywania włamań z kontekstową inteligencją, dodanie FortiDeceptora do strategii cyberbezpieczeństwa zmienia ochronę reaktywną w proaktywną. A to znacząco zwiększa nasze szanse utrzymania atakujących z dala od cennych zasobów organizacji.