IBM Storage Defender: pełna odporność danych

Nie ma żadnej przesady w stwierdzeniu, że świat IT kręci się obecnie wokół bezpieczeństwa danych. Zwłaszcza że wchodzą w życie kolejne regulacje, takie jak rozporządzenie Dora czy dyrektywa NIS2. Zapisy w nich zawarte wymagają od przedsiębiorstw, publicznych jednostek, banków, spełnienia określonych wymagań, wśród których najważniejsze to:

- Zapewnienie ciągłości działania.

- Zapobieganie, wykrywanie i reagowanie na incydenty.

- Szyfrowanie komunikacji i danych.

W tym artykule pokażemy, jak przy użyciu rozwiązania IBM Storage Defender można spełnić powyższe warunki w przypadku danych, zapewniając im odporność. Zaprezentujemy to rozwiązanie w środowisku z macierzami IBM FlashSystem, wyposażonymi w FlashCore Module 4 (FCM4), dzięki czemu będziemy mogli zobaczyć, jak działa cały ekosystem tego producenta, zapewniając danym ochronę m.in. przed tak groźnymi w ostatnich czasach atakami ransomware.

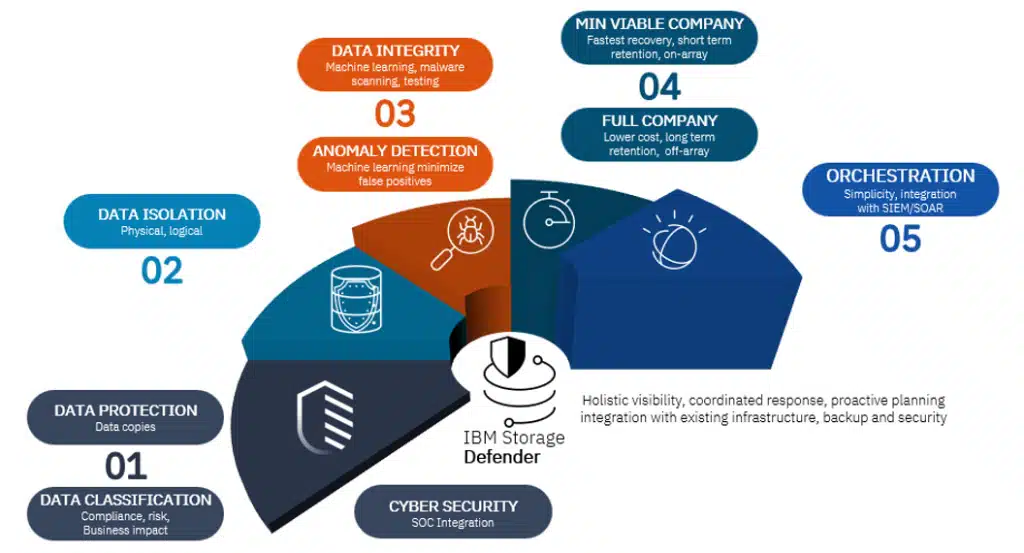

Etapy zapewnienia odporności danych

Zacznijmy od początku

IBM Storage Defender to zaawansowane narzędzie, na bazie którego można stworzyć kompleksowe rozwiązanie ochrony danych. Wykorzystując sztuczną inteligencję do wykrywania anomalii, IBM Storage Defender zapewnia ochronę przed cyberatakami, umożliwia tworzenie niezmiennych (immutable) kopii zapasowych, a w połączeniu z SIEM/SOAR oferuje pełną automatyzację przywracania środowiska po wykrytym ataku hakerskim. Wykorzystując narzędzie Cohesity do tworzenia i zarządzania backupem, IBM Storage Defender umożliwia też w pełni automatyczne testowanie kopii zapasowych.

Komponenty rozwiązania IBM Storage Defender

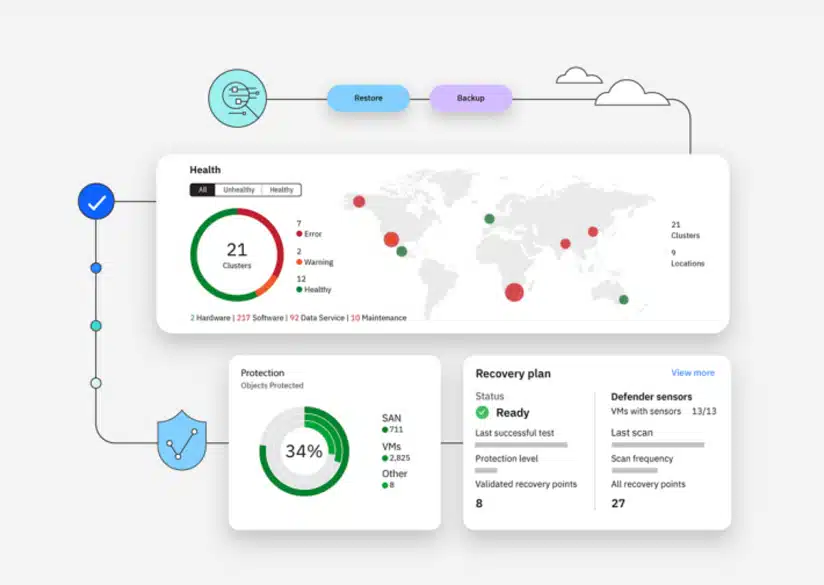

IBM Storage Defender składa się z dwóch modułów usługowych – Data Management Service (DMS) oraz Data Resilency Service (DRS). Połączenie ich daje użytkownikowi pełne bezpieczeństwo i odporność danych.

Za wykonywanie kopii bezpieczeństwa serwerów fizycznych oraz maszyn wirtualnych odpowiada moduł pierwszy, czyli DMS. Do replikacji i ochrony danych wykorzystuje on rozwiązanie Cohesity, dzięki któremu możemy dodawać wiele środowisk do naszego systemu kopii zapasowych i zarządzać nimi z jednego miejsca. Możemy przy tym tworzyć kopie w kilku lokalizacjach, np. jedna kopia w zasobach lokalnych, kolejna w chmurze, a jeszcze inna na taśmach, w celu archiwizacji danych. Co istotne, kopie mogą być przechowywane jako niezmienne (immutable copies).

Jeżeli chodzi o kopie zapasowe, rozwiązanie to jest jednym z wielu podobnych na rynku, natomiast w połączeniu z modułem DRS, zaczyna się „cała magia”. Moduł ten umożliwia planowanie, testowanie i przywracanie danych, które skonfigurujemy w czasie przygotowywania środowiska.

Testowanie wykonywanych kopii bezpieczeństwa polega na sprawdzeniu, czy są one wolne od infekcji złośliwym oprogramowaniem oraz czy są one kopiami funkcjonalnymi. Konfiguracja zadań jest dla użytkownika bardzo intuicyjna – nie trzeba specjalistycznej wiedzy, aby je tworzyć i uruchamiać.

Przywracanie i testowanie opiera się o „grupy przywracania”, które konfigurujemy według naszych potrzeb. Dzięki tym grupom możemy sprawnie i szybko testować kopie zapasowe pod kątem spójności danych oraz potwierdzenia, że nasze punkty przywracania nie są zainfekowane. Mamy także możliwość ustalania harmonogramu, według którego testy będą się same uruchamiały. Przetestowane, „czyste” punkty przywracania dają nam pewność, że w razie niespodziewanego ataku będziemy w stanie odbudować nasze środowisko w bardzo krótkim czasie.

Środowisko IBM Storage Defender

Większe możliwości w jednorodnym środowisku

Jak wspomniano na wstępie, IBM Storage Defender pełnię swoich możliwości pokazuje w środowisku stworzonym z macierzy IBM FlashSystem, wyposażonych FlashCore Module 4 (FCM4). Nowe moduły FCM4 potrafią szybko reagować na ransomware po wykryciu anomalii w trakcie zapisu danych.

W trakcie normalnej pracy system uczy się, ile danych, w jakim tempie i w jakich porach jest zwykle zapisywanych (przy użyciu AI rozwiązanie gromadzi i analizuje w czasie rzeczywistym dane I/O). Działanie złośliwego oprogramowania polega na szyfrowaniu dysku, co będzie się objawiać nietypowym zapisywaniem dużej ilości danych. Po wykryciu takiej anomalii zintegrowany z IBM Storage Defender system poinformuje użytkownika o zaistniałej sytuacji. W efekcie już w kilka chwil od wystąpienia ataku dostaniemy ostrzeżenie, dzięki czemu będziemy mogli szybko ograniczyć jego skutki.

IBM Storage Defender, oprócz wykrywania anomalii za pomocą modułów FCM4, wykorzystuje także wbudowane sensory „ IBM Defender Sensors”. Dzięki temu otrzymujemy informację niezależnie z dwóch źródeł.

Co więcej, macierze IBM (w tym momencie od wersji 5045) mają wbudowaną funkcję Safeguard Copy, która umożliwia wykonywanie niezmiennych migawek wolumenów. Niezmiennych oznacza, że nie mogą zostać skasowane oraz zmodyfikowane zarówno przez użytkowników, jak i ransomware.

Wdrażając rozwiązanie IBM Storage Defender i jednocześnie wykorzystując rozwiązanie klasy SIEM oraz SOAR (jak QRadar), będziemy mogli korzystać z pełnej integracji i automatyzacji procesu przywracania systemów po ataku ransomware.

W skrócie wygląda to tak:

Ustawiamy wykonywanie niezmiennych migawek np. co 3 godziny, z dobową retencją. Informacje o ilości i tempie zapisywanych danych są przesyłane przez moduły FCM4 do systemu, który kontroluje je pod kątem anomalii. W momencie, gdy ransomware zaczyna szyfrować nasze dane, tempo i ilość zapisanych danych wzrastają, więc wysyłane jest ostrzeżenie do systemu o prawdopodobnym ataku. Przy odpowiednio skonfigurowanym rozwiązaniu SIEM oraz SOAR system izoluje szyfrowane wolumeny. Następnie szuka niezmiennej migawki tworzonej na poziomie macierzy i sprawdza ją, czy nie jest zainfekowana. Jeżeli migawka jest „czysta”, przywraca ją w miejsce obecnie zaszyfrowanej. W rezultacie odzyskujemy niezainfekowane i działające środowisko. Choć może się to komuś wydawać zbyt proste, rozwiązanie działa doskonale, zapewniając pełne bezpieczeństwo.

Co więcej, dzięki wyjątkowo krótkiemu czasowi wykrycia zagrożenia i odpowiedzi nie wszystkie dane zostają zaszyfrowane. To jeszcze bardziej przyspiesza przywrócenie do pracy naszego środowiska produkcyjnego, ponieważ przywracana jest tylko ta jego część, która została zaszyfrowana.

Trzeba tu zaznaczyć, iż nie posiadając narzędzi SIEM i SOAR, także możemy wykonać manualne przywrócenie zainfekowanego środowiska, o którym zostaniemy poinformowani czy to bezpośrednio w konsoli IBM Defender czy poprzez ustawiony przez nas sposób alarmowania.

Podsumowanie

Holistyczne podejście IBM do kwestii bezpieczeństwa danych ułatwia nam bezbolesne dostosowanie się do nowych regulacji. Mechanizmy działania IBM Storage Defendera, choć skomplikowane, są niewidoczne dla użytkownika, który łatwo może obsługiwać system. Zakup kompletnego rozwiązania od jednego producenta ogranicza także wszelkie problemy ze wsparciem sprzętu i oprogramowania.

Pamiętajmy, do zapewnienia ciągłości działania nie wystarczy posiadanie kopii zapasowej. Ważny jest także plan przywracania naszego środowiska oraz odpowiednia infrastruktura umożliwiająca w krótkim czasie przywrócenie terabajtów danych.